SERVICE

サービス

ソリューション

ネットワークに接続されているIoT製品に対し、セキュリティ上の問題点がないか脆弱性を診断します。

ホワイトハッカーによる既知の技術を用いて実際に侵入を試み、問題点やリスクを認識することで、インシデントの発生を防ぎます。

また、セキュリティ対策済みであることの証明は、製品への付加価値を高めます。

電気

スマートメーターを利用すれば1時間ごとに電力の使用量を測定し、各サーバーを経由して、電力会社に情報を送ることができます。HEMS機器という専用の機械を設置することによって、パソコンやスマートフォンからでも電力の使用量を確認することが可能です。現状、セキュリティ対策についてはライフライン提供会社またはハードウェア製造メーカーに依存しており、ユーザーが安心して製品を利用するためにも製品設計段階でのセキュリティ対策が急務となっています。

ユーザーを脅かす危機とリスク

不正侵入

便利な反面、エネルギー使用データは、留守かどうかを調べる手段ともなってしまいます。また、使用するサーバーがハッキングされ情報が流出すれば、プライバシー侵害へとつながります。

機能停止

発電所などの監視制御システムに侵入し、電力の需要と供給のバランスを乱すことで、大規模停電といった大きな被害を引き起こすことも可能です。

偽装請求

メーターを操作することで、エネルギー使用量を偽装することも可能です。それにより、高額の支払いをさせることも考えられます。仮に偽装が発覚した場合にはサービス提供会社または製造メーカー等の責任が問われることもあります。

信用を守り、責任を果たしましょう

IoT化は新たなビジネスの創出や、ユーザーに対してより快適な生活の提供ができるというメリットをもたらしてくれます。しかし外部からのアクセスを防ぐためのセキュリティ対策も急務となっています。

ライフラインにおけるハッキング被害は、企業のイメージダウンどころか、ユーザーのプライバシー侵害にまで発展する恐れがあります。大規模災害時には、停電や水道の遮断による一時的な物品の買い込みを助長し、社会的なパニックを誘発することも十分考えられます。

デバイス全般のセキュリティとプライバシーの保護をユーザーは求めています。そのユーザーの信用を守るため、設計から利用までセキュリティ対策を行い、企業の責任を果たす必要があります。

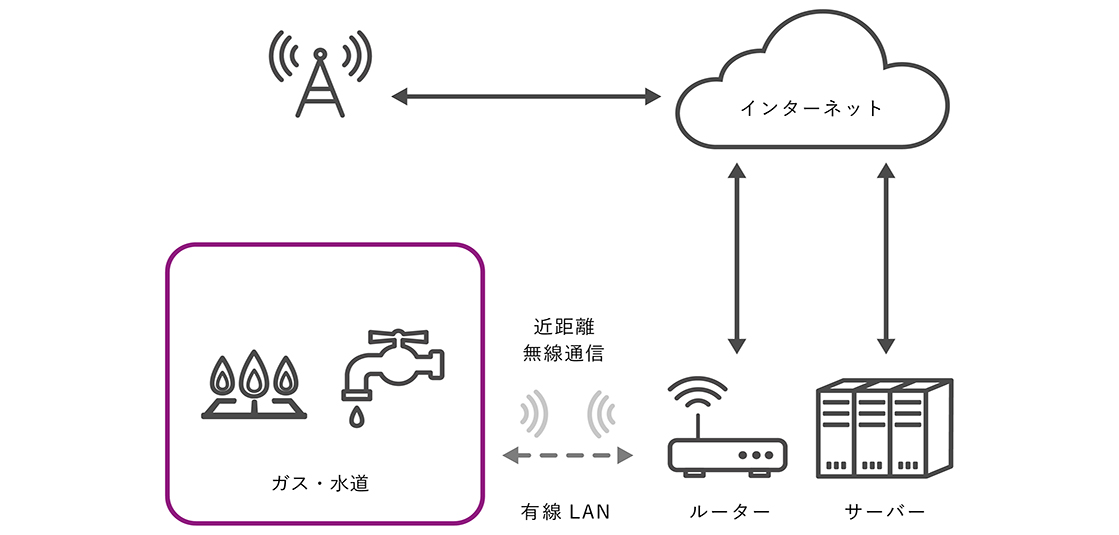

ガス

IoT化することで、使用量の見える化に加え、ヒートショックなどを注意喚起する入浴見守り機能、入浴で体脂肪率を計算できるヘルスケア機能を搭載するなど、今まで不可能だったサービスも可能になります。インターネットとつながることで実現できるこのサービスですが、一方で脆弱性を悪用されるリスクも抱えています。

ユーザーを脅かす危機とリスク

不正侵入

便利な反面、エネルギー使用データは、留守かどうかを調べる手段ともなってしまいます。また、使用するサーバーがハッキングされ情報が流出すれば、プライバシー侵害へとつながります。

機能停止

監視制御システムに侵入し、需要と供給のバランスを乱すことで、一斉供給停止といった大きな被害を引き起こすことも可能です。

偽装請求

メーターを操作することで、エネルギー使用量を偽装することも可能です。それにより、高額の支払いをさせることも考えられます。仮に偽装が発覚した場合にはサービス提供会社または製造メーカー等の責任が問われることもあります。

信用を守り、責任を果たしましょう

IoT化は新たなビジネスの創出や、ユーザーに対してより快適な生活の提供ができるというメリットをもたらしてくれます。しかし外部からのアクセスを防ぐためのセキュリティ対策も急務となっています。

ライフラインにおけるハッキング被害は、企業のイメージダウンどころか、ユーザーのプライバシー侵害にまで発展する恐れがあります。大規模災害時には、停電や水道の遮断による一時的な物品の買い込みを助長し、社会的なパニックを誘発することも十分考えられます。

デバイス全般のセキュリティとプライバシーの保護をユーザーは求めています。そのユーザーの信用を守るため、設計から利用までセキュリティ対策を行い、企業の責任を果たす必要があります。

水道

検針を自動化して得られる、大きなメリットの一つが「人件費の削減」です。人手不足が社会的な課題となる中、IoT化はその課題解決にもつながります。また、毎日の送水量と使用量の差が見える化されることで、漏水を把握。水資源の保護に寄与したという事例が報告されています。さらには災害発生時、遠隔操作で蛇口の閉め忘れを遮断可能に。様々な付加価値を提供できる反面、脆弱性を悪用されるリスクも抱えています。

ユーザーを脅かす危機とリスク

不正侵入

便利な反面、エネルギー使用データは、留守かどうかを調べる手段ともなってしまいます。また、使用するサーバーがハッキングされ情報が流出すれば、プライバシー侵害へとつながります。

機能停止

水道局などの監視制御システムに侵入し、需要と供給のバランスを乱すことで、大規模断水といった大きな被害を引き起こすことも可能です。

偽装請求

メーターを操作することで、エネルギー使用量を偽装することも可能です。それにより、高額の支払いをさせることも考えられます。仮に偽装が発覚した場合にはサービス提供会社または製造メーカー等の責任が問われることもあります。

信用を守り、責任を果たしましょう

IoT化は新たなビジネスの創出や、ユーザーに対してより快適な生活の提供ができるというメリットをもたらしてくれます。しかし外部からのアクセスを防ぐためのセキュリティ対策も急務となっています。

ライフラインにおけるハッキング被害は、企業のイメージダウンどころか、ユーザーのプライバシー侵害にまで発展する恐れがあります。大規模災害時には、停電や水道の遮断による一時的な物品の買い込みを助長し、社会的なパニックを誘発することも十分考えられます。

デバイス全般のセキュリティとプライバシーの保護をユーザーは求めています。そのユーザーの信用を守るため、設計から利用までセキュリティ対策を行い、企業の責任を果たす必要があります。

DDHのソリューションサービス

設計段階のセキュリティ診断

製品開発の早い段階で行うセキュリティ対策のテストや実装は、デバイスの機能強化と同じくらい重要です。各種サーバーや、IoTデバイス、Webアプリケーションなどを対象に、サイバー攻撃の糸口となる脆弱性や設定不備がないかを診断します。ホワイトハッカーが侵入手法を考察・試行することで、実際の攻撃を防ぐことができるかどうかの確認が行えます。

「ペネトレーションテスト」の実行

攻撃のシミュレーションを実行してデバイスの脆弱性を測る「ペネトレーションテスト」を行いましょう。機械的な検査ではなく、ハッキングに関する豊富な知見や高度な技術を身につけた、ホワイトハッカーが手動で行います。ハッキング攻撃はヒトによって行われます。だからこそ、実際のサイバー攻撃者と同じように、ヒトによる攻撃者視点での診断が重要です。擬似的にハッキングすることで、より精度の高い診断を実施することが可能となります。

IoT機器が構成するシステム例

IoT機器そのものを、またはシステム全体を対象として脆弱性の有無をチェック。侵害リスクを把握し、必要な対策を施すために検証します。

ペネトレーションテストの調査目的

ペネトレーションテストでは、システムに侵入できるかどうかをテストするだけではなく、実際に侵入された際、システムからどういった情報を取得できるか、どれくらいの攻撃に耐えることができるか、どれほどの被害が発生するのかなども調査することができます。システムの公開・運用に移行する前に、攻撃者がどのような手法で攻撃するのか体験しておけば、より効果的な防御方法を構築することができます。

脆弱性を利用した攻撃

・秘匿情報の奪取 ・サービス不能 ・侵入

・通信データの盗聴、改ざん ・ファームウェアの改ざん

・なりすまし ・権限昇格 …など

定期的な監査の実施

また、セキュリティ対策は、一度行えば十分というものではありません。外部からのサイバー攻撃は日々進化しています。セキュリティ対策を継続的に見直し、不具合があったら改善していくというサイクルを回すことが重要です。診断後の対処が適切に実施されたかを確認するための再診断の他、定期診断、その他セキュリティソリューションの提案など、システム構築と運用を支援する第三者機関との協業・コンサルティングも有効です。

DDHのコンサルティングサービスDDHの解決フロー

ヒアリング・脅威分析

ホワイトハッカーチームが攻撃者視点で機器に潜在する脅威を分析。セキュリティリスクを把握します。

ハッキングシナリオ策定

脅威分析結果によりハッキングシナリオを策定。製品設計にフィードバックします。

ペネトレーションテストの実施

完全な手作業で診断を実施します。高度な技術が必要となるハードウェア解析、プロトコル診断を行い、セキュリティリスクに対する対策が問題なく実装されているか確認します。

報告書の作成

各検査項目における検査結果を報告。検知された脆弱性、セキュリティ強度、危険性、今後の対策方法までご提案します。

![DDH:DiGITAL DATA HACKING[デジタルデータ ハッキング]](/images/ddh_head_logo.png)