SERVICE

サービス

ソリューション

ネットワークに接続されているIoT製品に対し、セキュリティ上の問題点がないか脆弱性を診断します。

ホワイトハッカーによる既知の技術を用いて実際に侵入を試み、問題点やリスクを認識することで、インシデントの発生を防ぎます。

また、セキュリティ対策済みであることの証明は、製品への付加価値を高めます。

ドローン

近年飛躍的な進展を遂げているドローン関連の世界市場は、ホビー用や一部の業務用途から、精密農業、物流、監視、遠隔操作、災害支援などにも適用範囲が広がり、 2020 年には 110 億ドル規模まで成長することが予測されています。

しかし、セキュリティ対策は市場の成長に追いついていません。海外ではすでにドローン乗っ取りの事例が上がっており、攻撃を受けることを前提としてセキュリティ対策に取り組まなければ、安全なドローンの運用は実現不可能です。

ユーザーを脅かす危機とリスク

情報漏洩

ドローンは本体と操作用のコントローラーの間で無線通信を行っています。この通信は暗号化されていない、もしくは限りなく弱い暗号化しか施されていないため、簡単に乗っ取りが可能です。撮影した画像データなどを盗み出される危険があります。

機能停止

インターネットを経由して脆弱性を狙えば、エンジンの停止や遠隔操作など、飛行機能の一切を停止することも可能です。

命の危険

操縦不能、エンジンの故障などを意図的に制御されると、乗っ取られたドローンは墜落。人災につながる可能性も十分に考えられます。

信用を守り、責任を果たしましょう

IoT機器として利用するドローンには、PCやスマートフォンなどで行われている各種のセキュリティ対策が同様に求められています。また、Wi-Fiの技術を利用して通信を行っているため、安全な通信手段の確立も必須です。ユーザーが安心・快適なドローン利用ができるよう、企業は飛行機能や精度向上のための技術研究と同様に、設計の段階からセキュリティ対策を徹底しましょう。

IoT子供用玩具

インターネットに接続されたスマート玩具も現在、注目を浴びています。こうした玩具は、内蔵マイクや位置情報利用サービスなどが設定されており、これを通してハッカーに攻撃される恐れがあります。国外では、専門家がインターネットに接続されたテディベアを実際にハッキングして見せた例もあります。子供用の玩具ということで、セキュリティ対策に優先的に取り組んでいない玩具メーカーも少なくありません。

ユーザーを脅かす危機とリスク

盗撮・盗聴

カメラを搭載した玩具は常に外界を監視し、マイク機能のある玩具は常に音声を検知できます。さらにGPSを用いて誰がどこにいるのか監視することや、スピーカーをハッキングして「○○で会おうよ」と子どもに話しかけることもできるのです。

プライバシー侵害

実際にインターネットに繋がったクマのぬいぐるみから、数百万件分の録音データが漏洩するという事件が判明しています。これらのデータが犯罪に利用される可能性は決してないとは断言できません。

信用を守り、責任を果たしましょう

金銭的・人命的な被害の可能性が低いからといって、大切な子どもの写真、情報、その他プライバシーが侵害されることは、ユーザーにとって気持ちの良いものではありません。 新たなテクノロジーを生みだしながらも、そこに潜むリスクについて肝心な判断ができない企業は、いずれユーザーに見限られます。デジタル・テクノロジーに対する人々の信頼が揺らげば、その結果、かなりの経済損失が生まれることでしょう。企業としての責任を果たし、ユーザーの信頼を獲得しましょう。

DDHのソリューションサービス

設計段階のセキュリティ診断

製品開発の早い段階で行うセキュリティ対策のテストや実装は、デバイスの機能強化と同じくらい重要です。各種サーバーや、IoTデバイス、Webアプリケーションなどを対象に、サイバー攻撃の糸口となる脆弱性や設定不備がないかを診断します。ホワイトハッカーが侵入手法を考察・試行することで、実際の攻撃を防ぐことができるかどうかの確認が行えます。

「ペネトレーションテスト」の実行

攻撃のシミュレーションを実行してデバイスの脆弱性を測る「ペネトレーションテスト」を行いましょう。機械的な検査ではなく、ハッキングに関する豊富な知見や高度な技術を身につけた、ホワイトハッカーが手動で行います。ハッキング攻撃はヒトによって行われます。だからこそ、実際のサイバー攻撃者と同じように、ヒトによる攻撃者視点での診断が重要です。擬似的にハッキングすることで、より精度の高い診断を実施することが可能となります。

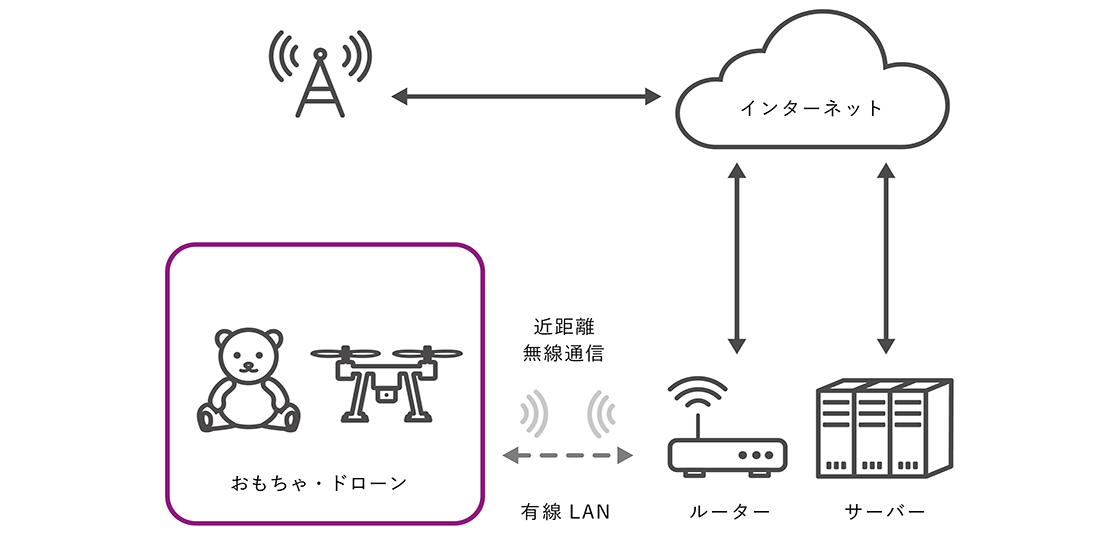

IoT機器が構成するシステム例

IoT機器そのものを、またはシステム全体を対象として脆弱性の有無をチェック。侵害リスクを把握し、必要な対策を施すために検証します。

ペネトレーションテストの調査目的

ペネトレーションテストでは、システムに侵入できるかどうかをテストするだけではなく、実際に侵入された際、システムからどういった情報を取得できるか、どれくらいの攻撃に耐えることができるか、どれほどの被害が発生するのかなども調査することができます。システムの公開・運用に移行する前に、攻撃者がどのような手法で攻撃するのか体験しておけば、より効果的な防御方法を構築することができます。

脆弱性を利用した攻撃

・秘匿情報の奪取 ・サービス不能 ・侵入

・通信データの盗聴、改ざん ・ファームウェアの改ざん

・なりすまし ・権限昇格 …など

定期的な監査の実施

また、セキュリティ対策は、一度行えば十分というものではありません。外部からのサイバー攻撃は日々進化しています。セキュリティ対策を継続的に見直し、不具合があったら改善していくというサイクルを回すことが重要です。診断後の対処が適切に実施されたかを確認するための再診断の他、定期診断、その他セキュリティソリューションの提案など、システム構築と運用を支援する第三者機関との協業・コンサルティングも有効です。

DDHのコンサルティングサービスDDHの解決フロー

ヒアリング・脅威分析

ホワイトハッカーチームが攻撃者視点で機器に潜在する脅威を分析。セキュリティリスクを把握します。

ハッキングシナリオ策定

脅威分析結果によりハッキングシナリオを策定。製品設計にフィードバックします。

ペネトレーションテストの実施

完全な手作業で診断を実施します。高度な技術が必要となるハードウェア解析、プロトコル診断を行い、セキュリティリスクに対する対策が問題なく実装されているか確認します。

報告書の作成

各検査項目における検査結果を報告。検知された脆弱性、セキュリティ強度、危険性、今後の対策方法までご提案します。

![DDH:DiGITAL DATA HACKING[デジタルデータ ハッキング]](/images/ddh_head_logo.png)