SERVICE

サービス

ソリューション

ネットワークに接続されているIoT製品に対し、セキュリティ上の問題点がないか脆弱性を診断します。

ホワイトハッカーによる既知の技術を用いて実際に侵入を試み、問題点やリスクを認識することで、インシデントの発生を防ぎます。

また、セキュリティ対策済みであることの証明は、製品への付加価値を高めます。

電子カルテ

カルテは電子情報としてデータベースで一括管理するシステムが主流となっており、多くの医療機器メーカーがその普及を図り開発を続けています。しかし、医療機器メーカーにとってサイバーセキュリティ対策は最優先事項ではないことが現在の医療業界の課題であり、悪用を狙うサイバー攻撃者にとって格好の的となっています。

ユーザーを脅かす危機とリスク

命の危険

ハッカーがソフトウェアの脆弱性を悪用し、患者の電子カルテを改ざんすることも可能です。検査結果の操作により、誤った量の投薬を行なってしまうなど命の危険も含め、深刻な被害になる恐れがあります。

不正侵入

アプリケーションの脆弱性などを利用してファイルシステムに侵入し、データすべてにアクセスできたという侵入事例も上がっています。現にアメリカでは、過去数年で国内ヘルスケア関連企業の90%がハッキングの被害にあっています。

プライバシー侵害

電子カルテに記載されている個人情報や健康保険に関する情報は、いとも簡単に盗むことが可能で、アメリカではその情報が高額で取引される事件が起きています。

信用を守り、責任を果たしましょう

院内のネットワークシステムに侵入されてしまうと、Eメールや電子カルテシステムなどが使用不能となり、業務遅延、患者への治療の遅延といった問題が発生してしまいます。

医療機器のIoT化は、今後の医療の発展に必要不可欠なことだと言えます。しかし医療機器は法令による規制が厳しく、安全性(安定稼働)を担保することが最優先となるため、セキュリティ対策が疎かになっている側面があります。

製品の設計から現場での利用まで、適切なネットワークの構築とセキュリティ対策は、企業の義務とも言えます。

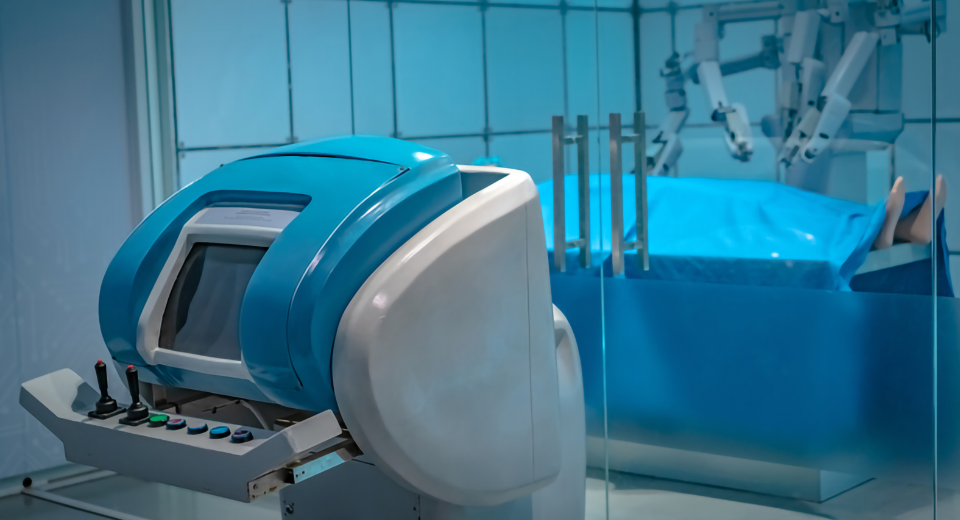

遠隔オペ

遠隔オペとは、文字どおり遠隔操作によって行われる手術。つまり、医師が現地に赴かなくても、高度な訓練を受けた医師のいない地域の患者に難しい手術を行えます。遠隔オペにより、世界中に従来よりも安価で医療行為を提供することもできるため、今後の医療の発展を担う技術とも言えます。しかしながら、遠隔手術用の機器にはサイバー攻撃に対して脆弱なものが未だ多くあるのが現状です。

ユーザーを脅かす危機とリスク

不正侵入

高度なセキュリティを要した専用のサーバーを使用するなどしないと、簡単にハッキングが可能である事例があがっています。

命の危険

遠隔オペの監視や妨害だけでなく、完全な乗っ取りも可能です。また、医師から送られる信号を改ざんして、ロボットの動作を不安定にさせることもできてしまいます。そうなると、第三者の手による人命の損失をも考えられます。

プライバシー侵害

4K画像を駆使することで、手術を受けている患者の顔や指紋までも、いずれわかるようになるだろうと言われています。

信用を守り、責任を果たしましょう。

適切な医療を受けられない地域でも、医師が出向くことなく遠隔で手術ができるということは、今後多くの人々の命を救うことにつながります。今後の医療の発展を担う技術を、セキュリティ対策不足で大きな被害につなげてはいけません。

安全稼働や法令規制の対応に追われるだけでなく、製品やシステムのセキュリティ対策を徹底し、多くの命を助けられる、より良い医療を提供できるよう努めましょう。

DDHのソリューションサービス

設計段階のセキュリティ診断

製品開発の早い段階で行うセキュリティ対策のテストや実装は、デバイスの機能強化と同じくらい重要です。各種サーバーや、IoTデバイス、Webアプリケーションなどを対象に、サイバー攻撃の糸口となる脆弱性や設定不備がないかを診断します。ホワイトハッカーが侵入手法を考察・試行することで、実際の攻撃を防ぐことができるかどうかの確認が行えます。

「ペネトレーションテスト」の実行

攻撃のシミュレーションを実行してデバイスの脆弱性を測る「ペネトレーションテスト」を行いましょう。機械的な検査ではなく、ハッキングに関する豊富な知見や高度な技術を身につけた、ホワイトハッカーが手動で行います。ハッキング攻撃はヒトによって行われます。だからこそ、実際のサイバー攻撃者と同じように、ヒトによる攻撃者視点での診断が重要です。擬似的にハッキングすることで、より精度の高い診断を実施することが可能となります。

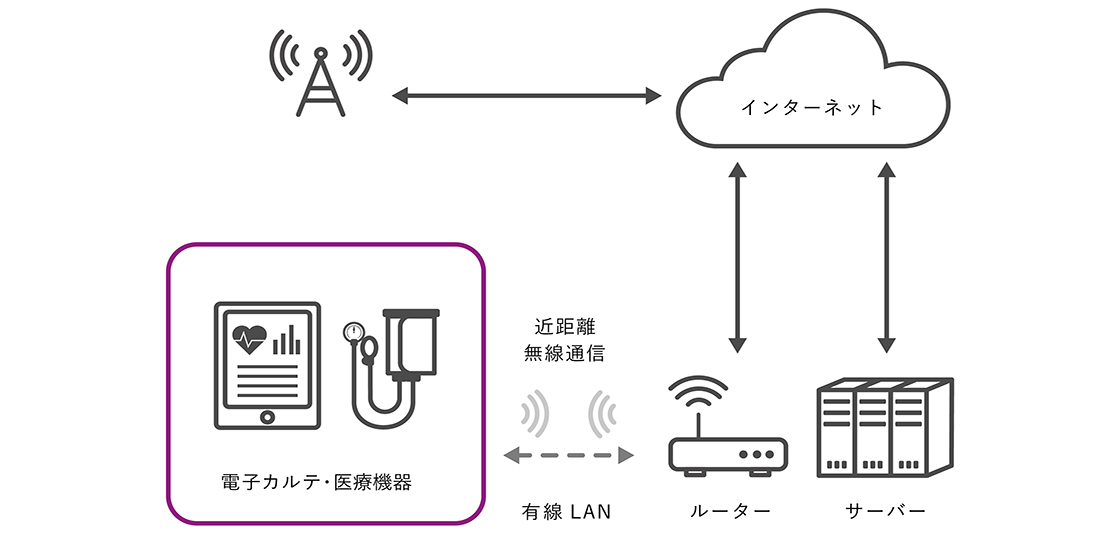

IoT機器が構成するシステム例

IoT機器そのものを、またはシステム全体を対象として脆弱性の有無をチェック。侵害リスクを把握し、必要な対策を施すために検証します。

ペネトレーションテストの調査目的

ペネトレーションテストでは、システムに侵入できるかどうかをテストするだけではなく、実際に侵入された際、システムからどういった情報を取得できるか、どれくらいの攻撃に耐えることができるか、どれほどの被害が発生するのかなども調査することができます。システムの公開・運用に移行する前に、攻撃者がどのような手法で攻撃するのか体験しておけば、より効果的な防御方法を構築することができます。

脆弱性を利用した攻撃

・秘匿情報の奪取 ・サービス不能 ・侵入

・通信データの盗聴、改ざん ・ファームウェアの改ざん

・なりすまし ・権限昇格 …など

定期的な監査の実施

また、セキュリティ対策は、一度行えば十分というものではありません。外部からのサイバー攻撃は日々進化しています。セキュリティ対策を継続的に見直し、不具合があったら改善していくというサイクルを回すことが重要です。診断後の対処が適切に実施されたかを確認するための再診断の他、定期診断、その他セキュリティソリューションの提案など、システム構築と運用を支援する第三者機関との協業・コンサルティングも有効です。

DDHのコンサルティングサービスDDHの解決フロー

ヒアリング・脅威分析

ホワイトハッカーチームが攻撃者視点で機器に潜在する脅威を分析。セキュリティリスクを把握します。

ハッキングシナリオ策定

脅威分析結果によりハッキングシナリオを策定。製品設計にフィードバックします。

ペネトレーションテストの実施

完全な手作業で診断を実施します。高度な技術が必要となるハードウェア解析、プロトコル診断を行い、セキュリティリスクに対する対策が問題なく実装されているか確認します。

報告書の作成

各検査項目における検査結果を報告。検知された脆弱性、セキュリティ強度、危険性、今後の対策方法までご提案します。

![DDH:DiGITAL DATA HACKING[デジタルデータ ハッキング]](/images/ddh_head_logo.png)